Elles sont aujourd’hui monnaie courante

et nécessitent une vigilance accrue de l’ensemble des acteurs de la sécurité numérique, en premier lieu les utilisateurs individuels.

Leur coût est faible pour les attaquants et les revenus qu’elles génèrent peuvent rapidement devenir intéressants, ce qui en fait un choix privilégié pour les pirates informatiques.

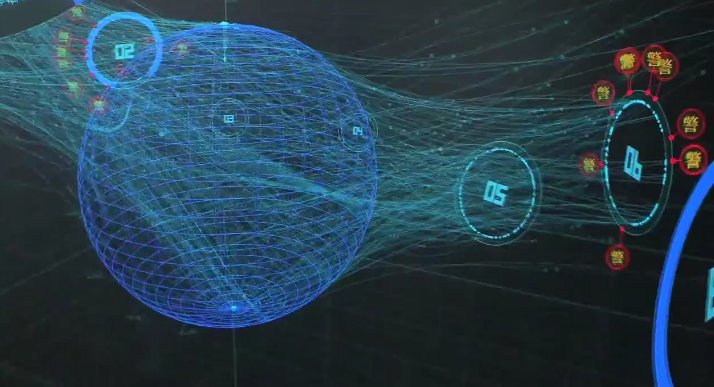

En général, l’attaquant constitue un réseau d’objets connectés (ex. imprimante, PC, caméras, etc.) dont la configuration fait état de failles dans sa sécurisation. Ce réseau – appelé botnet – servira ensuite d’intermédiaire pour commettre

l’attaque. Cette prise de contrôle de la part de l’attaquant utilise des failles de sécurité assez courantes impliquées par l’absence de personnalisation de la configuration installée par défaut (ex. mot de passe constructeur).

Les principales attaques de masse

sont les attaques DDoSet les rançongiciels. Les attaques DDoS (attaques en déni de service :« Distributed Denial of Service ») supposent l’envoi d’une somme excessivement importante de demandes vers un site internet, somme que le serveur ne pourra pas gérer et qui rendra indisponible un ou

plusieurs services. Les rançongiciels (ransomwares) quant à eux font référence à une technique d’attaque qui consiste en l’envoi d’un logiciel malveillant qui chiffre l’ensemble des données d’un ordinateur

et qui

demande à son utilisateur une rançon en échange d’une clé de déchiffrement. Ils sont souvent diffusés par mail grâce aux techniques de phishing ou hameçonnage consistant à imiter les chartes graphiques de sociétés ou institutions connues pour inciter le destinataire à fournir des informations personnelles. Dès l’ouverture du fichier ou du lien, le logiciel s’installe et exécute le chiffrement.